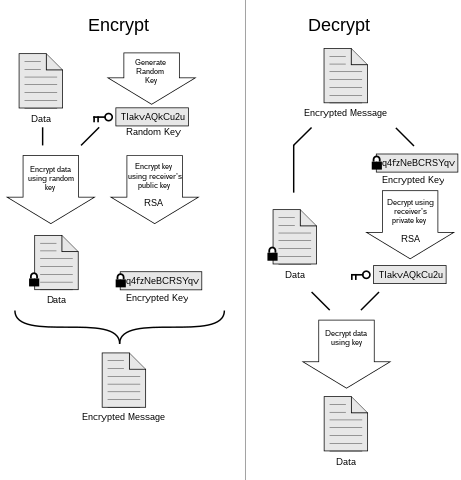

Lo schema di crittografia asimmetrico ElGamal asimmetrico può essere adattato alle curve ellittiche (infatti, funziona su qualsiasi gruppo finito per cui discreto logaritmo è difficile). Tuttavia, ciò significa che i dati da crittografare devono essere mappati su un punto curva in maniera reversibile, il che è un po 'complicato (è fattibile ma comporta più matematica, il che significa maggiore dimensione del codice di implementazione). Poiché la maggior parte delle volte utilizziamo la crittografia asimmetrica, in realtà vogliamo crittografare una chiave di sessione che verrà utilizzata per la crittografia simmetrica, lo scambio di chiavi Diffie-Hellman sulla curva ellittica è già soddisfacente, e più semplice (ecco cos'è ECIES: Diffie-Hellman quindi la crittografia simmetrica).